美国物理服务器网络监听Network Eavesdropping是指未经授权地截取、分析网络上传输的数据包,以获取美国物理服务器的敏感信息或进行恶意攻击的行为,常见的网络监听手段包括中间人攻击、数据包嗅探等,本文小编将来详细介绍美国物理服务器如何检测和预防网络监听,以保障系统数据的安全和隐私。

- 数据泄露:攻击者可以截获美国物理服务器用户名、密码、信用卡信息等敏感数据。

- 隐私侵犯:个人隐私信息如聊天记录、浏览历史等可能被窃取。

- 业务中断:关键的美国物理服务器业务数据被篡改或删除,导致服务中断。

Wireshark是一款功能强大的网络协议分析工具,可以帮助捕获和分析美国物理服务器的网络流量,识别异常活动。

在Debian/Ubuntu系统上,美国物理服务器可以通过以下命令安装Wireshark:

- sudo apt update

- sudo apt install wireshark

在美国物理服务器CentOS/RHEL系统上,可以通过以下命令安装:

- sudo yum install wireshark-gnome

启动Wireshark后,选择要监控的美国物理服务器网络接口,然后点击“Start”按钮开始捕获数据包,可以设置过滤器来筛选特定的协议或IP地址,例如:

- Plaintext

- ip.addr == IP地址

系统日志是记录美国物理服务器系统活动的重要资源,可以帮助发现系统的可疑行为。

在美国物理服务器Linux系统中,可以使用以下命令查看系统日志:

- tail -f /var/log/syslog

- tail -f /var/log/messages

这些命令会实时显示美国物理服务器系统日志的最新条目。

tcpdump是一款轻量级的命令行网络抓包工具,适用于快速检测美国物理服务器的网络问题。

在Debian/Ubuntu系统上,美国物理服务器可以通过以下命令安装tcpdump:

- sudo apt install tcpdump

在美国物理服务器CentOS/RHEL系统上,可以通过以下命令安装:

- sudo yum install tcpdump

运行以下命令以捕获美国物理服务器所有进出指定接口的数据包:

- sudo tcpdump -i eth0

可以添加更多选项来过滤美国物理服务器特定的数据包,例如:

- sudo tcpdump -i eth0 port 80

确保所有敏感数据传输都通过加密通道进行,以防止美国物理服务器数据在传输过程中被截获。

如果美国物理服务器网站尚未启用HTTPS,应尽快配置SSL证书以启用HTTPS,可以使用Let's Encrypt免费获取SSL证书:

- sudo apt install certbot python3-certbot-nginx

- sudo certbot --nginx -d yourdomain.com

保持美国物理服务器操作系统、应用程序和网络设备的最新状态,及时应用安全补丁以修复已知漏洞。

在Debian/Ubuntu系统上,美国物理服务器可以使用以下命令更新软件包:

- sudo apt update && sudo apt upgrade

在美国物理服务器CentOS/RHEL系统上,可以使用以下命令更新:

- sudo yum update

通过防火墙规则和访问控制列表ACL限制对美国物理服务器敏感端口和服务的访问,仅允许可信IP地址进行连接。

在美国物理服务器Linux系统中,可以使用iptables或firewalld配置防火墙规则。例如,禁止外部访问SSH端口22:

- sudo ufw deny 22/tcp

- sudo firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="!192.168.1.0/24" port protocol="tcp" port="22" reject'

- sudo firewall-cmd –reload

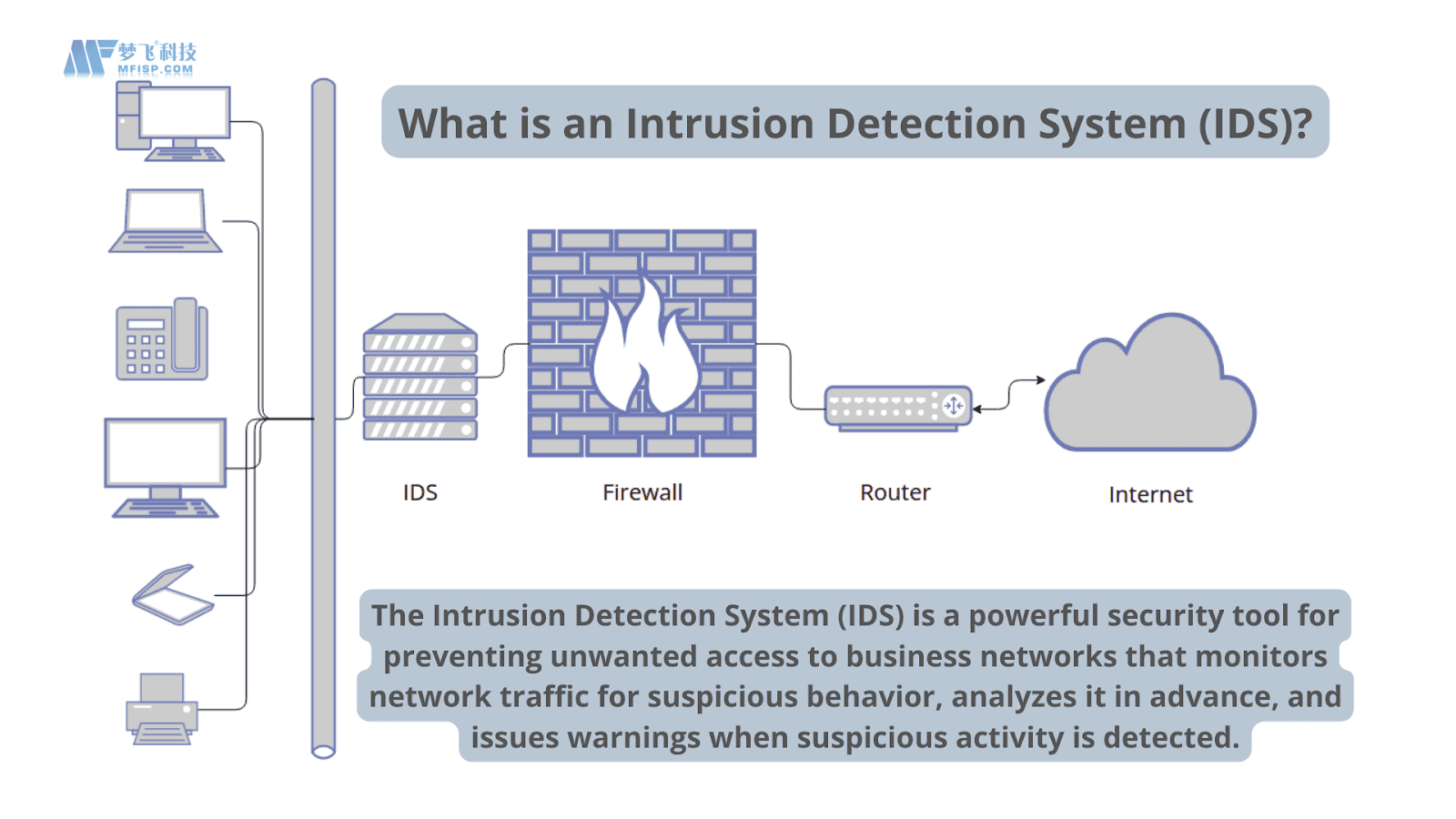

部署IDS/IPS可以帮助监测和阻止可疑的美国物理服务器网络活动。

Snort是一款开源的美国物理服务器网络入侵检测系统,可以在多种平台上运行,安装Snort并配置规则集以检测潜在的攻击行为。

- sudo apt install snort

配置Snort规则文件(通常位于`/etc/snort/snort.conf`),然后启动Snort:

- sudo snort -c /etc/snort/snort.conf -i eth0

定期审查美国物理服务器系统日志和网络流量,及时发现并响应异常活动,使用自动化工具(如Logwatch)简化审计过程。

在Debian/Ubuntu系统上,美国物理服务器可以通过以下命令安装Logwatch:

- sudo apt install logwatch

- logwatch --detail=1 --range=today --service=apache2 --format=html > /var/log/apache2_report.html

通过上述方法和最佳实践,可以有效地检测和预防美国物理服务器上的网络监听活动,保护您的数据安全和隐私,希望本文提供的信息有所帮助,帮助美国物理服务器更加安全可靠的运行。

现在梦飞科技合作的美国VM机房的美国物理服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1230v3 | 16GB | 500GB SSD | 1G无限流量 | 1个IP | 900/月 | 免费赠送1800Gbps DDoS防御 |

| E3-1270v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 1250/月 | 免费赠送1800Gbps DDoS防御 |

| E3-1275v5 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 1350/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2630L | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 1450/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!